- Oracle Database

- Oracle Cloud

2023.02.15

クラウド環境の認証基盤としても優秀、オンプレミスの認証基盤との連携も可能なサービスがここにある!~OCI IAM Identity Domainsとは?~

これまで、クラウド環境でのデータベースセキュリティについてOracle Cloud Infrastructure で提供される、データベース自体、そしてデータベースを稼働させるインフラストラクチャ、すなわちテナントを保護するためのサービスであるOracle Data SafeとOracle Cloud Guardの概要と初期設定を行う方法を解説してきました。

また前回の記事で、上記サービスを利用するにあたっての上位概念であるアイデンティティとアクセスの管理についても説明しました。この後、具体的な設定方法のご案内へと進んでいきますが、その前に今回は、アイデンティティとアクセス管理として押さえていただきたいOCI IAM Identity Domainsの機能をご紹介します。

※前回までの記事はこちらから

・

クラウドでのデータセキュリティはオンプレとどう違う?~Oracle Data Safe概要~

・

マルチクラウド環境やオンプレミスのOracle DBも同じツールで一括管理!~Oracle Data Safeの設定方法~

・

統合DBセキュリティサービス「Oracle Data Safe」でワンランク上のデータセキュリティを実現!~Oracle Data Safeの主要機能~

OCI IAM Identity Domainsとは

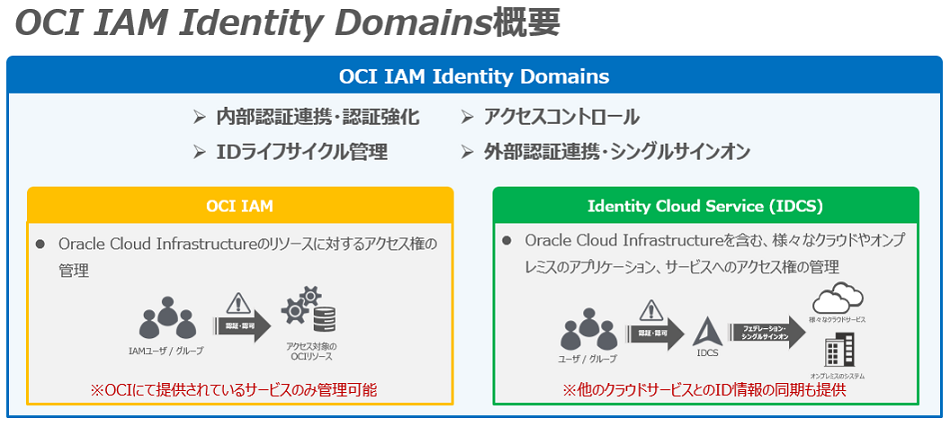

OCI IAM Identity Domainsは、OCI IAMとIdentity Cloud Service(IDCS)を統合したサービスです。

OCI IAMは、個々のOCIリソースへのアクセス制御を行うものであり、OCIのユーザー認証やアクセス権限を設定できます。OCIのIAMサービスで作成されたユーザーは、IAMユーザーと呼ばれ、IAMユーザーがアクセスできるのはOCIで提供されているサービスのみとなります。

IDCSは、OCI以外のクラウドサービスやオンプレミスのアプリケーションへアクセスするユーザーの管理やシングル・サインオンによる認証、Microsoft Active Directoryなどとの外部認証・ユーザー同期を行うことができ、Identify Provider(IdP)としての色合いが強い機能です。

つまりOCI IAM Identity Domainsは、両者の守備範囲を包含したものと言えます。OCI IAM Identity Domains全体像を分かりやすく図にすると以下のようになります。OCI IAMでできるOCIリソースに対するアクセス制御と、IDCSでできるOCI以外のリソースへのアクセス制御の両方が、OCI IAM Identity Domainsで実現できていることを理解いただけるかと思います。

OCI IAM Identity Domainsの基本機能

それでは、これからOCI IAM Identity Domainsの代表的な基本機能を3つ紹介します。ITシステムをクラウド環境にリフトするにあたり、アクセスできるエンティティの認証は非常に重要です。

OCI IAM Identity Domainsは、他の認証基盤との認証情報の連携・同期、パスワードポリシー認証や多要素認証に代表される認証の強化、ID自体の管理を行えます。これら認証の連携・強化・ID管理の機能を有していることからも、OCI IAM Identity Domainsは、クラウド環境の認証基盤(IDaaS)として利用する価値が非常に高いと言えます。

認証の連携

まず最初に、認証の連携について説明します。

標準のフェデレーション技術を利用した認証情報の連携

OCI IAM Identity Domainsは、標準のフェデレーション技術であるSAML、OAuth、OpenID Connectを利用して、Oracle Cloudの各種サービスやその他のクラウドサービスプロバイダーが提供するSaaSサービス、オンプレミス環境で稼働するアプリケーションへのシングル・サインオンを実現します。SNSを認証のマスターとしてOCI IAM Identity Domainsにログインし、アプリケーションへのシングル・サインオンを行うことも可能です。

また、OCI IAM Identity Domainsは、IdP(Identity Provider)として機能する他のIDaaSサービスのSP(Service Provider)として、認証の連携も可能です。

IDの同期

OCI IAM Identity Domainsでは、複数のドメイン間でユーザーID・パスワードなどの情報をやり取りするための規格であるSCIM(System for Cross-Domain Identity Management)が利用できます。SCIMを利用することで、OCI IAM Identity Domainsとその他のIDaaSサービス、クラウドサービスで稼働しているアプリケーションやオンプレミスで稼働しているアプリケーションにおけるID全ての作成・更新・削除に関する情報の同期が行なえます。これにより運用者、利用者双方のID管理の利便性が飛躍的に向上します。

認証の強化

次に認証の強化について説明します。

パスワードポリシー設定と多要素認証

IDと、それを認証する要素としてパスワードを強化する際、パスワードの複雑性の観点を考慮すべきです。パスワードの複雑性とは、パスワードの長さ、文字種(英字(大文字・小文字)・数字・特殊文字)が、そのパスワード内に含まれているかどうか。加えて、パスワードの1文字目の文字種を限定すること、利用できない文字(ユーザーの姓名など)の指定、パスワード有効期限の設定、アカウントロックの閾値設定などの制限を設けることも併せて重要です。

OCI IAM Identity Domainsは、これらの要素をポリシーとして定義可能かつ多要素認証を組み合わせることが可能であり、より強固な認証を実現しています。また、認証時のログインの失敗回数、使用している端末・IPアドレスの疑わしさなどから、ユーザーの行動分析に応じてより強固な認証をユーザーに要求することもできます。

IDの管理

最後に認証のIDの管理について説明します。

ユーザー・グループを一元的に管理可能

OCI IAM Identity Domainsは、標準でWeb管理画面を用いてユーザーやグループの管理を行うことができます。それ以外にも、CSVのファイルをアップロード、REST APIを用いた管理アプリケーションの開発、他の認証基盤に格納されているユーザー情報の同期による管理も可能です。

また、OCI IAM Identity Domainsのユーザー管理者の他に、特定のグループ(グループ会社や部門)に属するユーザーを管理するためのユーザーを設定することも可能です。

ID利用状況の監査

OCI IAM Identity Domainsは、アクセス証跡を保持していますので、ユーザーのログインの成功・失敗、ユーザーがどのアプリケーションにアクセスしたかという操作履歴、管理者がユーザーにどのようなロールを割り当てたかなどをレポートとして出力できます。

※レポートはWeb管理画面での確認、CSV、JSONでの出力が可能です。

さいごに

本記事では、OCI IAM Identity Domainsの概要と基本機能をご理解いただけたかと思います。ITシステムをクラウドにリフトする際は、クラウドリフト後のシステムにアクセスできるユーザーの識別・認証・認可の仕組みの構築も当然必要となってきます。

OCI IAM Identity Domainsは、クラウド環境の認証基盤(IDaaS)として十分に活用できる機能を有しており、オンプレミスの認証基盤との連携も可能であることから、これからオンプレミスのITシステムをクラウドにリフトする際にはぜひとも利用を検討すべきサービスと言えます。

次回は、実際にOCI IAM Identity Domainsの機能を使用して、代表的なユースケースを紹介しながら、どのようにアイデンティティとアクセスの管理を行うのか。その設定方法について解説します。お楽しみに。

■本記事の内容について

本記事に記載されている製品およびサービス、定義及び条件は、特段の記載のない限り本記事執筆時点のものであり、予告なく変更になる可能性があります。あらかじめご了承ください。

■商標に関して

・Oracle®、Java及びMySQLは、Oracle、その子会社及び関連会社の米国及びその他の国における登録商標です。

・Amazon Web Services、AWS、Powered by AWS ロゴ、[およびかかる資料で使用されるその他の AWS 商標] は、Amazon.com, Inc. またはその関連会社の商標です。

文中の社名、商品名等は各社の商標または登録商標である場合があります。

関連している記事

本記事では、従来のON COMMIT MViewが抱えてきたこのようなスループット低下や待機イベントのボトルネックを振り返りつつ、Oracle AI Database 26aiが提供する「同時リフレッシュ(Concurrent Refresh)」によって、OLTP/DWHそれぞれのユースケースでどのような改善が見込めるのかを検証していきます。

- Oracle Cloud

- Oracle Database

2026.03.25

BaseDBの運用でData Pump用の領域が不足した際、外部ストレージの活用が有効です。本記事では3つのストレージについて1TB利用時のコスト目安や性能、運用負荷を徹底比較します。自社環境に最適な外部ストレージ選びのポイントが分かります。

Oracle Trace File Analyzer(TFA)は、障害時のログ収集を効率化するツールです。複数ログの一括取得や時間指定、シングル環境での導入手順まで、現場目線でわかりやすく解説します。

![[260424T]脱・PostgreSQL運用の不安!EDBのPEM管理術:GUIでの障害特定から監視まで](/db_blog/__icsFiles/afieldfile/2026/03/23/EDB_mail-bannar-260424a_176x250px.png)